Sicherheitsexperten warnen, dass mehr als 59 Millionen persönliche und medizinische Datensätze von Patienten ungeschützt im Internet zugänglich sind. Dabei handelt es sich um Daten aus medizinischen Bildgebungsverfahren, die im Dateiformat “Digital Imaging and Communications in Medicine” (DICOM) abgelegt wurden. DICOM dient unter anderem der Speicherung von CT-, PET- oder MRT-Bildern. Das Dateiformat soll für die Interoperabilität zwischen verschiedenen bildgebenden Systemen und Software sorgen und die Daten unter Ärzten austauschbar machen.

Die Sicherheits-Beratungsfirma Aplite hat zahlreiche ungeschützte Server mit DICOM-Daten gefunden und ihre Ergebnisse auf der Black Hat Europe 2023 vorgestellt. Die Experten warnen, dass Cyberkriminelle die Schwachstellen in den Servern leicht finden und sie ausnutzen, Patientendaten wie Name, Adresse und Telefonnummern sowie Informationen zum Gesundheitszustand extrahieren und neuerdings auch medizinische Dokumente manipulieren. Am meisten betroffen war laut dem Sicherheitsteam im sechsmonatigen Beobachtungszeitraum vor allem die USA mit mehr als 8 Millionen Datensätzen, gefolgt von 9,6 Millionen Datensätzen in Indien und 7,3 in Südafrika.

Tendenz zur Cloud

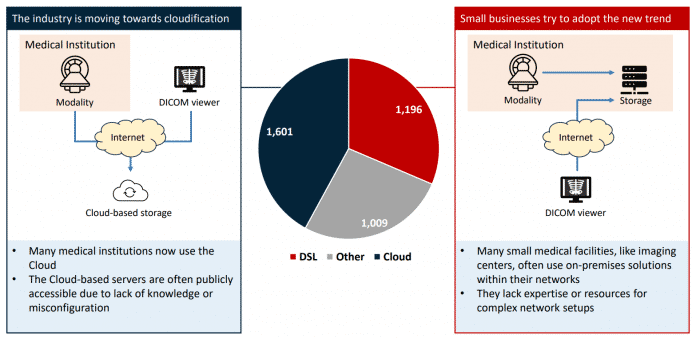

Immer mehr Kliniken und andere medizinische Einrichtungen ziehen in die Cloud um, deren Potenzial auch Gesundheitsminister Karl Lauterbach nutzen will. Laut Aplite gibt es derzeit 3806 DICOM-Server in 111 Ländern, von denen 73 Prozent in der Cloud gehostet oder über eine DSL-Verbindung angebunden werden. Bedenklich ist Aplite zufolge jedoch, dass offene Netzwerkdienste der DICOM-Server den Zugriff von außen ermöglichen. Weniger als ein Prozent der Server verfüge über eine effektive Autorisierung.

3.806 DICOM-Server im Internet – über 73 Prozent in der Cloud oder über DSL verfügbar

(Bild: Aplite)

In Deutschland aktuell keine Gefahr

In Deutschland gebe es “aktuell keine Server, welche sensible Daten offenbaren”, erklärt Christoph Saatjohann vom Fraunhofer-Institut für Sichere Informationstechnologie SIT. “Weltweit ist die Awareness aber geringer.” Bereits 2019 zeigte die Firma Greenbone, dass über DICOM-Systeme Patientendaten öffentlich zugänglich waren. Nach Bekanntwerden der Schwachstellen war dies 2020 immer noch der Fall, wie unter anderem aus einer Veröffentlichung “Sicherheit medizintechnischer Protokolle im Krankenhaus” von Saatjohann et al. hervorgeht (PDF).

DICOM ist “ein alter Standard, bei dem es zwar Sicherheitsfeatures in der Spezifikation gibt, diese allerdings in der Praxis oft aus unterschiedlichen Gründen nicht genutzt werden”, sagt Saatjohann. Immer wieder werden Sicherheitslücken in DICOM-Servern aufgedeckt. Die Ergebnisse einer Untersuchung dazu hatte er beim Jahresendtreffen des CCC 2020 vorgestellt.

Sicherheitsmängel werden nicht ernst genommen

Zusammen mit dem Bundesamt für Sicherheit in der Informationstechnik habe er damals auch E-Mails an die Betreiber verschickt, meint Saatjohann. Diese E-Mails wurden allerdings ignoriert oder damit abgetan, “dass die Konfiguration gewollt ist, damit von mehreren Standorten auf den Server zugegriffen werden kann”. Außerhalb von Deutschland und der EU seien Datenschutzprobleme “oftmals weniger von Interesse”. Aufgrund der langen Laufzeiten medizinischer Geräte “und das Henne-Ei-Problem, werden wir noch lange genau diese DICOM-Problematiken sehen”.

Saatjohann et al. empfehlen Klinikbetreibern und Medizintechnik-Herstellern neben den herkömmlichen IT-Sicherheitsmaßnahmen unter anderem auch regelmäßige Audits. Außerdem sollte die Klinik-IT nicht gebrauchte Porterweiterungen und -freigaben entfernen, insbesondere auf Verbindungen mit DICOM-Servern.

(mack)