Da die elektronische Patientenakte bisher kaum genutzt wird, soll Mitte Januar 2025 die “elektronische Patientenakte für alle” kommen, sofern zuvor kein Widerspruch erfolgte. Während die einen fürchten, zum gläsernen Patienten zu werden, geht es den anderen nicht schnell und einfach genug – Ärzte und Apotheker kritisierten die geplante Umsetzung der ePA. Mit der Digitalstrategie für das Gesundheitswesen soll die ePA endlich durchstarten und Mehrwerte und Daten liefern, wenn es nach dem Bundesgesundheitsministerium geht.

Entscheidend sei bei den Vorhaben auch das Vertrauensverhältnis zwischen Arzt und Patient. Wenn der Patient das Gefühl hat, dass der Arzt vertrauensvoll mit den Informationen umgeht, dann sind Patienten laut Sebastian Zilch, Unterabteilungsleiter für Gematik, E-Health und Telematikinfrastruktur vom Bundesgesundheitsministerium, eher gewillt, dem Arzt Daten für die Untersuchung zur Verfügung zu stellen.

Um mit den in der Telematikinfrastruktur – dem Gesundheitsnetz – gespeicherten Daten zu forschen, wurde parallel am Gesundheitsdatennutzungsgesetz gearbeitet. Dieses soll den Fluss der Daten in den geplanten Gesundheitsdatenraum ermöglichen.

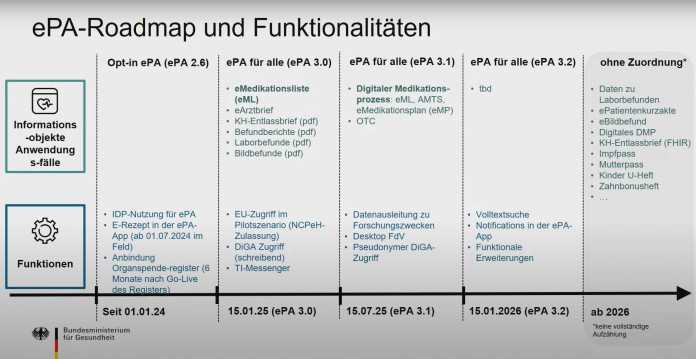

Zunächst soll es noch im Juli dieses Jahres möglich sein, das E-Rezept aus der elektronischen Patientenakte (ePA) – noch in der Opt-in-Variante – heraus abzurufen. Das geht aus einer “Roadmap” hervor, die Zilch auf einer Veranstaltung der Kassenärztlichen Vereinigung Nordrhein zur Zukunft der ePA vorgestellt hat.

Fahrplan des Bundesgesundheitsministeriums für die elektronische Patientenakte (2024 bis 2026).

(Bild: BMG)

Wünsche und Realität der Beteiligten weichen teilweise noch etwas voneinander ab. “Es ist zum Kochen zu spät, wenn man auftragen soll”, kommentiert die Geschäftsführerin des Bundesverbandes Gesundheits-IT (bvitg), Melanie Wendling, die ambitioniert geltenden Vorhaben des Bundesgesundheitsministeriums. Die versäumten Jahre, die Digitalisierung des Gesundheitswesens voranzutreiben, könnten laut Wendling nicht in so kurzer Zeit aufgeholt werden.

“Schnellimbiss statt Sterneküche”

Wendling zufolge gehöre eine “offene und ehrliche Kommunikation in alle Richtungen” zu den Digitalisierungsvorhaben dazu. “Denn oft steckt der Teufel bekanntlich im Detail und Fehler zeigen sich erst im Realbetrieb”, so die bfitg-Chefin. Es dürfe demnach nicht erwartet werden, dass die ePA Mitte 2025 reibungslos funktioniert. Gleichzeitig verspricht der Interimsgeschäftsführer der Gematik, Florian Hartge, in einem Interview mit der Ärztezeitung, dass die für kommendes Jahr geplante Patientenakte “ohne zusätzliche Mausklicke” kommen soll. Wendling hingegen sei wichtig, dass “die richtige Erwartungshaltung” geschaffen werde, damit “keine Enttäuschung entsteht, wenn man statt in der Sterneküche plötzlich im Schnellimbiss steht”.

Das Gericht sei zwar klar, aber wichtige Zutaten würden laut Wendling weggelassen, 2025 kommt zunächst eine abgespeckte Version der ePA. Ärzte und Psychotherapeuten befürchten, dass mit der Befüllung der ePA noch mehr Pflichten und Bürokratie auf die Ärzte zukommen. Außerdem wünschen sie sich bereits für Anfang 2025 einen elektronischen Medikationsplan und eine funktionierende Volltextsuche innerhalb der ePA, doch die sind für 2026 geplant.

Volltextsuche für 2026 geplant

Laut Prof. Dominique Schröder vom Lehrstuhl für angewandte Kryptographie an der Friedrich-Alexander-Universität Erlangen-Nürnberg ist eine Volltextsuche innerhalb der ePA allerdings nicht notwendig, da nach unwichtigen Funktionswörtern ohnehin nicht gesucht wird: “Daher bietet sich der Einsatz von Verschlüsselungstechnologien an, die eine Suche innerhalb der Verschlüsselung ermöglichen. Diese Technologie wird als ‘Searchable Encryption’ bezeichnet und stellt sicher, dass sich verschlüsselte Daten nach vorher festgelegten Schlüsselwörtern wie etwa einer bestimmten Krankheit durchsuchen lassen. Searchable Encryption wird seit über 20 Jahren in der Kryptographie erforscht und bereits in der Praxis eingesetzt, etwa bei der Datenbank MongoDB. Auch Amazon AWS bietet derartige Ansätze, die eine Suche ermöglichen. “Diese Techniken sind nicht nur Stand des Wissens, sondern auch Stand der Technik”, so Schröder.

Schutzniveau in VAU kann hoch sein

Ein weiterer Kritikpunkt ist, dass die Daten in der ePA, die zur Verarbeitung in eine Vertrauenswürdige Ausführungsumgebung (VAU) geladen werden, dort nicht zusätzlich verschlüsselt sind. Das Sicherheitsniveau in einer VAU kann aus Sicht von Thomas Eisenbart, Professor für IT-Sicherheit an der Universität Lübeck, “sehr hoch sein, wenn die Implementierung der VAU und des Gesamtsystems den aktuellen Stand der Angriffe und Patches berücksichtigt und die Infrastruktur aktuell gehalten wird”. Da die Technik erst wenige Jahre auf dem Markt sei, ändere sich die Bedrohungslage ständig, so Eisenbarth. “Das heißt, im Moment ist eine aktive Arbeit an der Infrastruktur essenziell, um hohe Sicherheitsziele zu erreichen. Dann ist die Entschlüsselung innerhalb der VAU aber per Design als angemessen zu betrachten.”

Zentrale Datenspeicherung

Kritisiert wird auch, dass die Daten, wie bisher auch, zentral gesammelt werden und künftig mit der ePA für alle noch mehr Daten beim Forschungsdatenzentrum Gesundheit gespeichert werden. Die Spezifikationen und das Sicherheitskonzept dazu sind noch nicht fertig. Der Chaos Computer Club hatte in einem offenen Brief beispielsweise kritisiert, dass “in der Diskussion um das Gesundheitsdatennutzungsgesetz und zentrale Patientendatensammlungen häufig die unbegründete Drohung mitschwinge, nur beim Zugriff auf wirkliche alle Daten könne sinnvoll Wissen generiert werden”.

Prof. Esfandiar Mohammadi, Leiter der Arbeitsgruppe Privacy & Security von der Universität Lübeck, sieht darin ein mögliches Risiko: “Eine zentrale Datenspeicherung führt zu einem Single Point of Failure: Angreifende Parteien können ihre ganzen Ressourcen darin investieren, diesen einen Punkt zu kompromittieren. Dazu zählen sowohl technische Angriffe als auch die Kompromittierung von Mitarbeitenden. Bei großflächig verteilten Systemen müssen angreifende Parteien ihre Ressourcen aufteilen”.

Auf Nachfrage teilte die Gematik mit, generell methodisch bei der Sicherheitsanalyse vorzugehen: “Die Methodik ist dabei an die diesbezüglichen Vorgehensweisen des BSI angelehnt, zum Beispiel Schutzbedarfserstellung, Risikoanalyse und auch die Betrachtung von Bedohungen”, so ein Gematik-Sprecher. “Regelmäßige und anlassbezogene Audits der Betreiber von Diensten der TI” führe die Gematik ebenfalls durch. Bei den ePA-Aktensystemen käme zudem ein unabhängiger Sicherheitsgutachter zum Einsatz. Darüber hinaus seien die Betreiber der TI-Dienste im Informationssicherheitsmanagementsystem der TI integriert. Dadurch könne “eine kontinuierliche Überwachung der Sicherheit durch die Gematik” erfolgen. Vorfälle ließen sich demnach schnell erkennen.

Virenscanner als Sicherheitsrisiko

Ein weiterer Kritikpunkt an der ePA ist, dass ein zentraler Virenscanner nicht vorgesehen ist. Der Virenscanner könne laut Gematik die Sicherheit gefährden, da er mit Systemen außerhalb der geschützten Umgebung kommunizieren müsste. “Zur Gewährleistung der IT-Sicherheit haben zudem auch die eingesetzten Systeme in der Versorgung entsprechende Programme zum Virenschutz vorzusehen”, heißt es von der Gematik. Zudem seien dann nur bestimmte Datenformate zugelassen: “Der notwendige Schutz vor Schadsoftware wird durch Beschränkung der ePA auf sichere PDF-Dokumente und strukturierte Datenformate erreicht”, so ein Gematik-Sprecher. Auch laut Eisenbarth stelle ein Virenscanner in der VAU ein zusätzliches Sicherheitsrisiko dar. Stattdessen sollte der Code in der VAU möglichst einfach gehalten und mit Verifikationsverfahren und Codeauditierung auf Schwachstellen geprüft werden.

Update

12.03.2024,

09:10

Uhr

Ergänzt, dass nur bestimmte Datenformate zugelassen sein werden.

(mack)